De nos jours, le sujet de la sécurité des réseaux informatiques est devenu primordial pour les entreprises, quelle que soit leur taille. D’après le Baromètre Euler Hermes 2021, l’usurpation d’identité représente 38 % des cyberattaques auprès des petites et moyennes entreprises. En effet, deux entreprises sur trois subissent ce type de fraude chaque année.

C’est pour cette raison qu’il devient essentiel de mettre en place un système d’authentification à l’aide d’un code numérique pour la vérification des comptes dans votre stratégie de sécurité informatique. Dans cet article, nous vous présentons les avantages de disposer d’un tel système par SMS.

Qu’est-ce que c’est l’usurpation d’identité ?

Ce type de fraude a lieu lorsque quelqu’un récupère l’accès à vos données personnelles, aux données confidentielles de votre entreprise ou celles de vos employés, et utilise ces informations pour effectuer des achats, ouvrir un compte en banque, recevoir des soins médicaux, louer un bien immobilier ; en bref, différentes actions effectuées à votre nom mais sans votre autorisation.

Comment se produit une usurpation d’identité ?

Les voleurs d’identité peuvent accéder à vos informations personnelles de différentes manières. En voici les exemples les plus fréquents.

Hameçonnage

Les cybercriminels envoient des courriers électroniques frauduleux qui paraissent légitimes. En cliquant sur les liens qu’ils contiennent, la victime télécharge accidentellement un logiciel malveillant (malware).

Ce logiciel peut compromettre la confidentialité de l’utilisateur, extraire des informations personnelles de l’ordinateur de la victime et les envoyer aux cybercriminels.

Violations de données

Une violation de données met en danger les informations personnelles et la vie privée de millions de personnes. Par exemple, la violation des données d’Equifax a exposé les informations personnelles de pas moins de 147 millions d’utilisateurs.

Numéro pour vérification : quelles méthodes pour se protéger de l’usurpation d’identité ?

Cela peut sembler évident, mais la mesure la plus cruciale à mettre en œuvre dans le cadre de la sécurisation des données de votre entreprise, c’est la mise en place de bons contrôles internes.

Il est important d’intégrer de bonnes pratiques en ce qui concerne les mots de passe de vos employés, ou de leur limiter l’accès à certains documents, comme les listes de clients ou les fichiers de comptabilité.

En plus de changer les mots de passe au moins une fois tous les trois mois, il est indispensable d’utiliser des générateurs de mots de passe aléatoires, d’effectuer une sauvegarde externe des mots de passe, et de mettre en place l’authentification à deux facteurs pour améliorer la sécurité de vos données. Pour ce type de vérification, le SMS est la solution idéale.

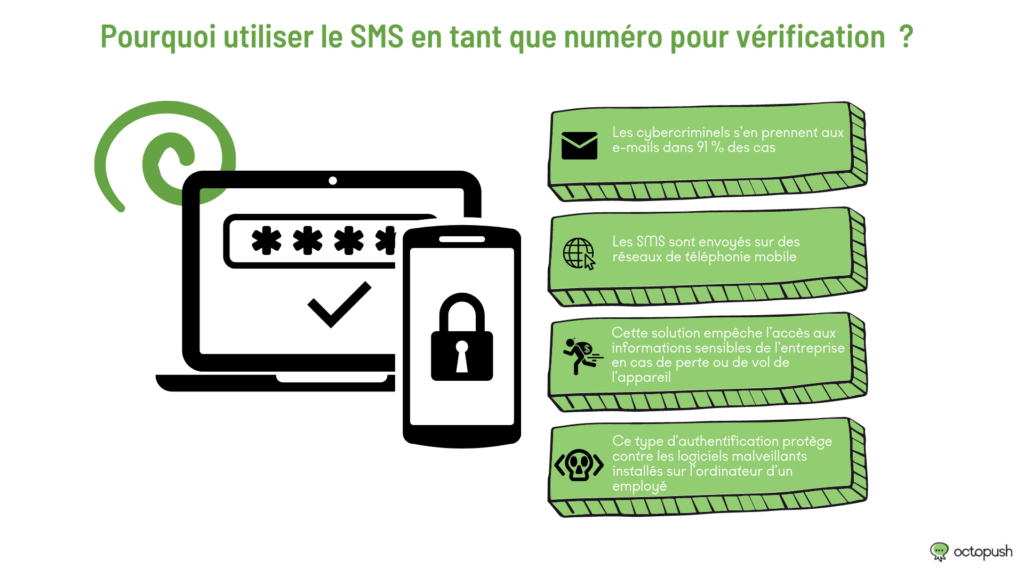

Numéro pour vérification : pourquoi utiliser le SMS ?

Généralement, les applications et les logiciels utilisent les e-mails pour vérifier l’identité des utilisateurs. Cependant, d’après un enquête de NDNM, les cybercriminels s’en prennent aux e-mails dans 91 % des cas.

Les SMS sont envoyés sur des réseaux de téléphonie mobile, ce qui signifie que pour réussir un vol d’identité, il faut que les cybercriminels aient accès à l’ordinateur et au téléphone portable de l’utilisateur en même temps.

Le télétravail, ainsi que la tendance à apporter son propre appareil au travail, présentent des risques supplémentaires pour les entreprises. Les appareils doivent être protégés par un mot de passe pour empêcher l’accès aux informations sensibles de l’entreprise en cas de perte ou de vol de l’appareil.

Il est nécessaire de mettre en place un processus d’authentification en deux étapes. Si la sécurité du réseau de votre entreprise est compromise à cause d’un logiciel malveillant installé sur l’ordinateur d’un employé, par exemple, l’accès au réseau reste protégé car le logiciel n’a pas accès au code de vérification envoyé par SMS à l’employé propriétaire du compte.

Vos données restent donc intactes.

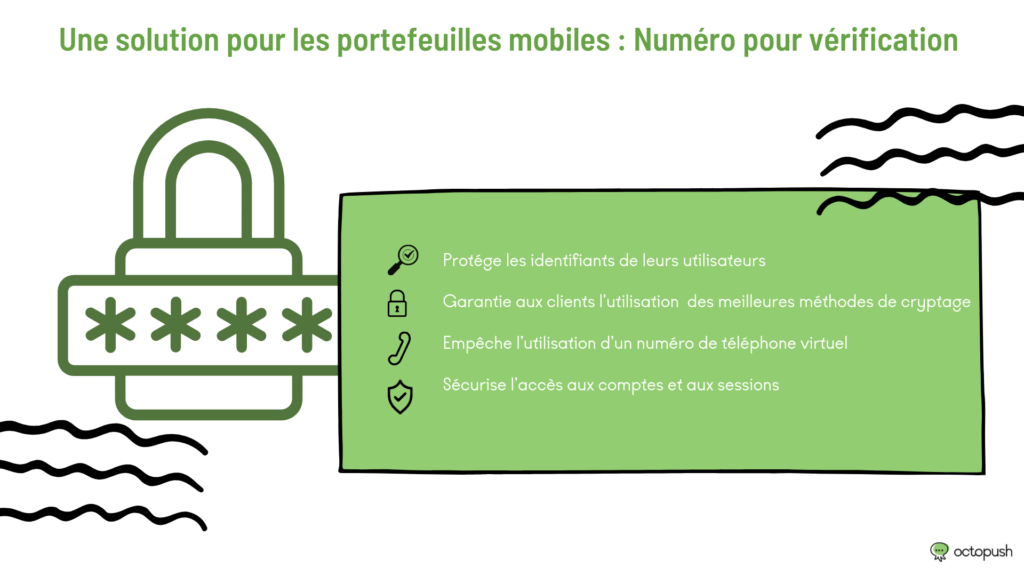

Numéro pour vérification : une solution pour les portefeuilles mobiles

Les solutions de paiement mobile comportent des risques de sécurité bien réels. Et ce, tant pour les entreprises qui proposent ce service que pour leurs utilisateurs. Ceux-ci doivent protéger leurs identifiants. Car un fraudeur peut facilement détourner vers un autre compte des fonds provenant de transactions légitimes. Surtout s’il a accès au compte.

Les entreprises qui proposent un système de paiement mobile doivent garantir à leurs clients qu’ils utilisent les meilleures méthodes de cryptage. Soit, des solutions qui exigent le plus haut niveau d’authentification possible.

Dans ce cas-là, recevoir une clé OTP par SMS n’est pas optionnel. L’authentification doit être obligatoire pour établir un lien entre le propriétaire du numéro de téléphone et son compte simplement via un message OTP. Les entreprises qui proposent le paiement mobile doivent aussi empêcher l’utilisation d’un numéro de téléphone virtuel. Une pratique qui permet de contourner la vérification. Car cela permet la création et l’utilisation de comptes sans identité fixe.

Pour finir, l’authentification à deux facteurs est une méthode de sécurisation d’accès aux comptes et aux sessions. Toute entreprise devrait la mettre en place. Ce service envoie à vos employés un SMS contenant un code qui leur permet d’accéder au réseau de votre entreprise.

Découvrez toutes nos autres ressources

- Code OTP : l’authentification forte par SMS

- SMS vérification France : une solution pour les entreprises

- Envoyer un texto sur internet – Sécuriser le cloud avec l’authentification à deux facteurs pour envoyer des SMS mobile

- SMS mobile web – L’authentification par téléphone mobiles n’est pas réservée au secteur bancaire

- Code par SMS

- SMS sécurité

- SMS renforcé

- Validation SMS en ligne

- Confirmation paiement par SMS

- Code OTP par sms

- Authentification sms

- Fondamentaux de l’OTP : sécurité renforcée et authentification

- Générateurs d’OTP : quels protocoles et quels mécanismes pour une authentification sécurisée

- Sécurité renforcée : OTP, votre bouclier numérique contre la fraude en ligne

- Intégration de l’OTP pour une authentification multi-facteurs : guide pratique