Hoy en día, el sistema de verificación SMS España puede resultar extremadamente útil. Mejorar el nivel de seguridad de su sistema de información es esencial para el buen funcionamiento de su empresa y para garantizar una mejor calidad de servicio a sus clientes.

La autenticación de dos factores es una de las prácticas más fáciles y sencillas de implementar para empezar a proteger los datos personales de sus usuarios.

¿Qué es la autenticación de doble factor?

También conocida como autenticación de dos factores o A2F, la autenticación de dos factores es un sistema de identificación que valida el inicio de sesión en una cuenta de usuario.

El objetivo de la autenticación de dos factores es añadir una capa de seguridad al proceso de inicio de sesión y reducir así la posibilidad de que un tercero acceda a una cuenta de usuario, evitando la interceptación de datos personales por hackers o software malicioso.

Verificación por SMS España: ¿Por qué implantar la autenticación por SMS?

Una vulnerabilidad de red se caracteriza por una debilidad o defecto en un software, hardware o proceso organizativo. Una vez comprometida por una amenaza, puede conducir a una brecha de seguridad.

Si no se corrigen, estas vulnerabilidades pueden dar lugar a ataques más avanzados, como los ataques de denegación de servicio (DDoS), que pueden paralizar una red o impedir que los usuarios accedan a ella.

¿Qué vulnerabilidades pueden derivarse de la autenticación de cuentas?

Debido a las vulnerabilidades de gestión de cuentas, los atacantes detectan manualmente las lagunas en la validación y autenticación de usuarios y, a continuación, utilizan herramientas automatizadas para recuperar información adicional y tomar el control de la aplicación.

Los ataques más comunes relacionados con las vulnerabilidades de autenticación son:

Registrador de teclas

Cuando el usuario teclea, los caracteres se registran y se envían al actor de la ciberamenaza. Estos registradores se utilizan sobre todo para robar contraseñas o datos confidenciales. Normalmente, como usuarios, no somos conscientes de que alguien está monitorizando nuestras acciones.

Rootkits

Los rootkits son puertas traseras que permiten al autor controlar un ordenador sin el conocimiento del usuario. Con el tiempo, el hacker puede hacerse con el control total del sistema atacado.

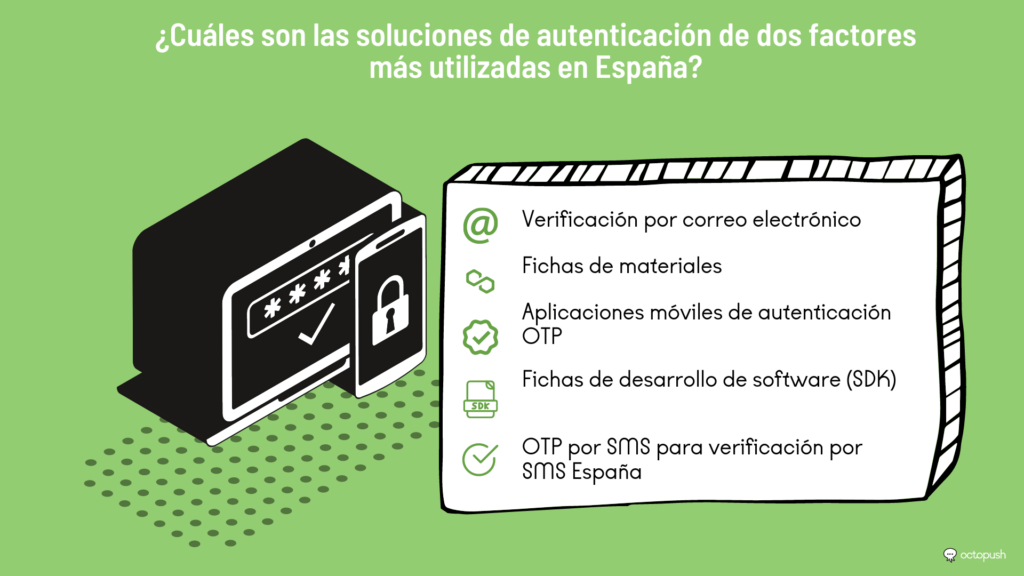

¿Cuáles son las soluciones de autenticación de dos factores más utilizadas en España?

La autenticación y la gestión de cuentas son elementos cruciales de la seguridad de las aplicaciones modernas, ya que los atacantes siempre intentan aprovechar los agujeros de seguridad para acceder a los dispositivos de los usuarios.

Verificación del correo electrónico

El usuario recibe un correo electrónico con un código o un enlace a una página web de validación. Este método de autenticación no es especialmente seguro, ya que es vulnerable a la suplantación de identidad, sobre todo si el acceso al buzón no está protegido por una autenticación de dos factores.

Fichas de hardware

Los tokens o Fichas de hardware generan un código de un solo uso que se muestra en una pantalla integrada o en un dispositivo con teclado, y requieren que el usuario introduzca un PIN antes de que se muestre la contraseña de un solo uso.

Su sistema de seguridad se basa en una clave criptográfica almacenada en el dispositivo. Ésta se compara con la que posee el servidor para verificar que el valor introducido por el usuario es correcto.

Los tokens pueden ser robados y son incómodos de llevar.

Aplicaciones móviles de autenticación OTP

El usuario crea una cuenta en una aplicación de autenticación, que le permite sincronizarla con las cuentas y servicios en los que desea autenticarse. La aplicación da acceso al usuario a una «bóveda» que contiene códigos de verificación válidos sólo durante unos segundos.

La calidad de este servicio varía según la aplicación. De hecho, el usuario pierde el acceso cada vez que cambia de móvil o si olvida la contraseña para acceder a él.

Fichas de software de kits de desarrollo (SDK)

Son programas informáticos que se integran en las aplicaciones móviles. Utilizan operaciones criptográficas avanzadas para autenticar al usuario y al dispositivo.

Es un método de autenticación más fluido, pero requiere conexión a Internet.

OTP por SMS para verificación por SMS España

Se trata de un método adecuado que no requiere que el usuario instale una aplicación. En su lugar, para autenticarse, se envía una contraseña de un solo uso por SMS al teléfono del usuario para verificar el número de teléfono. El usuario sólo tiene que introducir la contraseña para identificarse.

Verificación por SMS en España: ¿por qué es la mejor opción?

La autenticación fuerte es uno de los métodos más populares y extendidos en la actualidad. Esta autenticación se realiza mediante códigos de verificación OTP enviados por SMS a los usuarios.

Estas son las ventajas de la autenticación por SMS:

- Universal. Casi todo el mundo tiene un número de móvil personal.

- Fácil de configurar. Utilizando una clave API, sólo se tarda unos minutos en configurarlo.

- Asequible. Enviar un SMS es barato comparado con solucionar un ciberataque. Y eso teniendo en cuenta incluso el envío de códigos OTP seguros.

- Seguro. Es prácticamente imposible interceptar un código SMS. Se envía a través de una red de telefonía móvil y sólo es válido durante unos minutos.

Por estas razones, muchas empresas están implantando este sistema. Esto les permite ofrecer un acceso seguro a sus servicios, preservando al mismo tiempo los datos personales de sus clientes.